피싱(Phishing)은 소셜 엔지니어링 공격과 직접적으로 관련이 있다. 일반적으로 이메일을 중심으로 하는 범죄자들은 피싱을 사용해 접근권한이나 정보를 얻는다. 피싱 공격은 피해자와 피해 기업에 맞게 맞춤화될 수 있다.

피해자에게 직접 초점을 맞춘 피싱 공격을 스피어 피싱(Spear phishing)이라고 한다. 예를 들어, 범죄자가 회사 내 그룹이나 사람을 표적으로 삼는 경우, 스피어 피싱을 사용해 이메일을 합법적으로 보이게 만든다. 보통 피해자의 정확한 이름과 직함을 사용하거나 합법적인 프로젝트, 알려진 동료를 업급하거나 고위 경영진의 이메일을 스푸팅(Spoofing)해 수행한다.

피싱 공격은 일반적으로 긴급성을 강조하거나 기꺼이 도와 주려는 의지에 따라 행해진다. 피싱 공격은 심각한 결과를 경고함으로써 두려움을 불러 일으킬 수 있다. 때로는 일시 중지된 서버스, 중요한 데이타 손실 또는 다양한 개인적 결과에 대한 위협일 수도 있다. 그러나 일반적으로 피싱 공격은 피해자의 호기심을 자극함으로써 시작된다는 것이다. 어떡해든 피해자가 이메일을 열게 만드는 것, 그것이 피싱의 시작이다.

서비스나 기업을 사칭한 피싱 공격으로 인한 피해를 예방할 수 있는 보안수칙으로 △공식 사이트·이메일 주소와 비교 확인 △2단계 인증 기능 활용 △계정별 다른 비밀번호 설정 및 관리 △QR 코드 사용 자제 등을 들을 수 있다.

△공식 사이트·이메일 주소와 비교 확인

‘공식 이메일·사이트 주소와 비교 확인’을 위해서 사용자는 수신한 메일 주소가 서비스를 제공하는 기업의 공식 이메일 주소와 일치하는지 확인해야 한다. 또한, 메일이나 메시지 등으로 받은 URL에는 기본적으로 접속을 자제하는 것이 좋다. 반드시 접속해야 한다면 로고, 아이콘 등으로만 판단하지 말고, 실제 서비스의 정식 웹사이트 주소가 맞는지 비교하는 것이 필요하다.

△2단계 인증 기능 활용

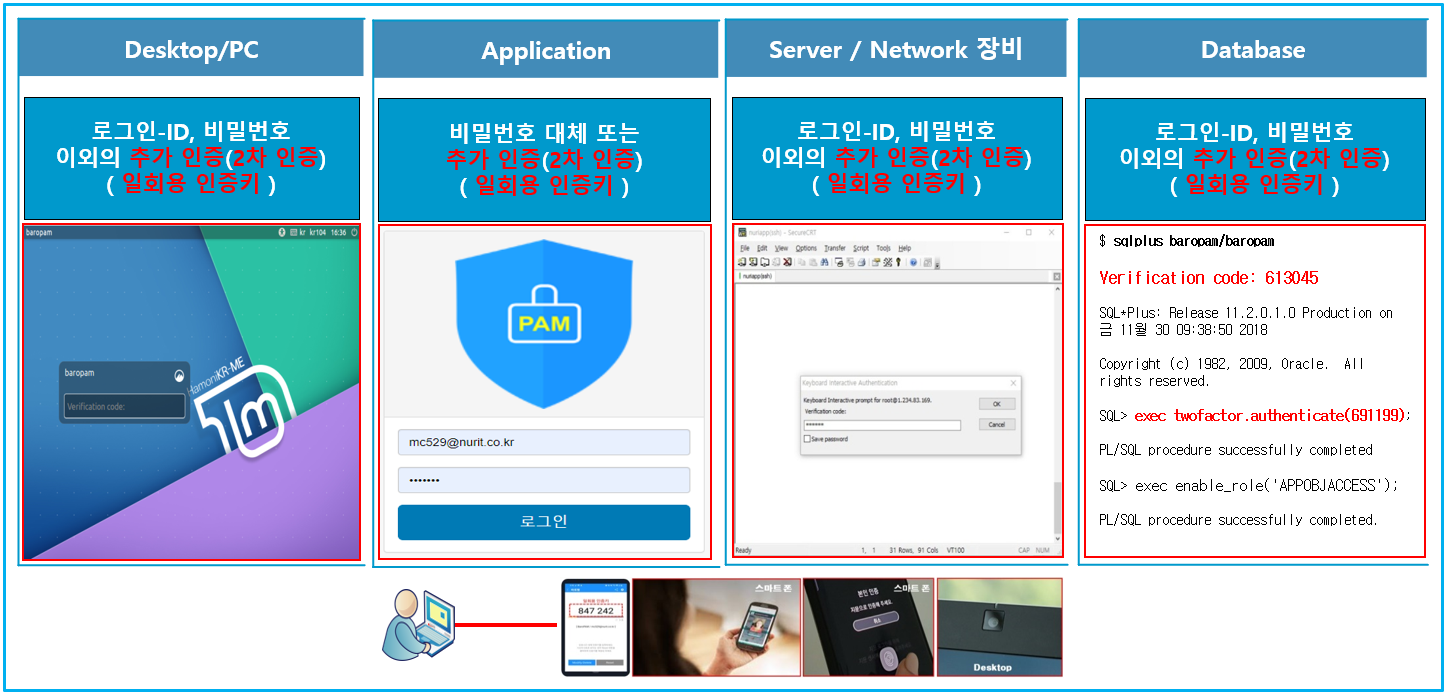

2단계 인증(Two-Step Verification)은 아이디, 비밀번호 등으로 로그인을 시도하더라도 문자메시지 인증번호나 OTP 번호 등으로 다시 한번 신원을 확인하는 기능이다. 공격자가 탈취한 아이디, 비밀번호 등으로 1차 로그인을 시도하더라도 2차 확인 과정이 있기 때문에 피해를 예방할 수 있다.

피싱에서 2단계 인증 기능을 활용하여 보안강화를 위한 2단계 인증의 인증키는 무엇보다도 중요한 것은 본인이 소유하고 있는 인증키 생성매체를 사용해서 본인 직접 인증키를 생성하고, 생성된 인증키를 본인이 직접 입력해야 그나마 보안 사고를 예방할 수 있다.

△계정별 다른 비밀번호 설정 및 관리

‘계정별 다른 비밀번호 설정 및 관리’가 있다. 하나의 계정이 탈취당했을 경우를 대비해 계정별로 다른 비밀번호를 사용해야 한다. 또한, 비밀번호를 일정한 주기마다 바꿔준다면 공격자가 계정 정보를 악용할 가능성을 더욱 줄일 수 있다.

△QR 코드 사용 자제

QR 코드를 피싱 공격에 활용할 경우 피해자가 악성 여부를 눈으로 확인하기가 쉽지 않다는 장점을 가지고 있다. 피싱 링크는 너무 잦게 사용되고 있기 때문에 피해자들이 잘 클릭하지도 않을 뿐더러, 수상한 도메인이 너무 확연하게 드러나기도 한다. QR 코드는 비교적 새로운 형태의 링크라 피해자들이 좀 더 잘 속는 편이라서 공격자들이 QR 코드 방식의 피싱 링크를 활용하므로 자제가 필요하다.

요즘들어, 하루가 다르게 사이버 공격이 밤낮없이 발생하고 있다.

방심한 사이를 틈타 눈 깜짝할 사이에 시스템을 마비시키거나 소중한 개인정보를 탈취해 간다.

더욱이 사이버 범죄자들은 날이 갈수록 체계적이고 지능화되어 조직화되는 양상으로 진화하고 있다.

처음부터 완전한 보안 시스템은 없다.

간단(느슨)한 구성에서 시작해 더 복잡(견고)한 보안 시스템으로 진화하는 것이 중요하다.

몇년 전 부터, '아무 것도 신뢰하지 않는다'는 것을 전제로 보안 시스템을 구성하는 ‘제로 트러스트(Zero Trust)’ 전략이 주목을 받고 있다.

"이젠 2단계 인증도 약하다. 3단계 인증의 시대로!"

날로 지능화된 사이버 공격에 대응하기 위한 최적의 보안 대책으로 기존의 지식기반 인증(ID/비밀번호)과 소유기반 인증(일회용 인증키)에 지문이나 안면 같은 사람의 고유한 특징인 생체인식을 통해 인증하는 속성기반 인증을 추가한 3단계 인증체계가 정보자산의 보안 강화에 최적화된 방안이다.

결론은 "3단계 인증을 도입했다"는 것이 아니라 기술 및 보안성 등 "어떤 3단계 인증을 도입했느냐"가 관건.