출처: http://la-nube.tistory.com/307 [la Nube's Lab. | 라 누베 연구소]

<이 내용은 2018년 1월 5일 01시 00분 기준입니다.>

결론부터 말씀드리면, 이미 알려진 바와 다르게,

데비안, 우분투 등 주요 리눅스 배포판에서는

아직 긴급 보안 패치가 이루어지지 않았습니다.

--

지난 1월 3일에 레딧 커뮤니티를 통해 알려진 인텔 CPU 취약점과 관련하여,

레드햇에서는 Kernel Side-Channel Attacks 라는 용어를 사용하고 있습니다.

아울러 Meltdown & Spectre 라는 용어도 사용되고 있습니다.

이번 취약점의 등급은 다음과 같습니다.

- CVE-2017-5753 : High

- CVE-2017-5715 : High

- CVE-2017-5754 : Critical

이 중에서 CVE-2017-5754 (Meltdown, 멜트다운)는 인텔 CPU에서만 영향을 받는 취약점이며,

AMD CPU에서는 영향을 받지 않습니다. 이 취약점이 바로 유명한 그 취약점입니다.

그러나, 나머지 취약점들인 Spectre(스펙터)는 인텔, AMD, Arm 등 CPU에도 영향을 받습니다.

한편, 마이크로소프트(MS) 윈도10은 미국시간으로 1월 4일부터,

윈도7과 8.1은 미국시간으로 1월 9일부터 긴급 보안 패치를 시작할 것이라 합니다.

(한국시간으로는 +1일을 해주면 됩니다.)

--

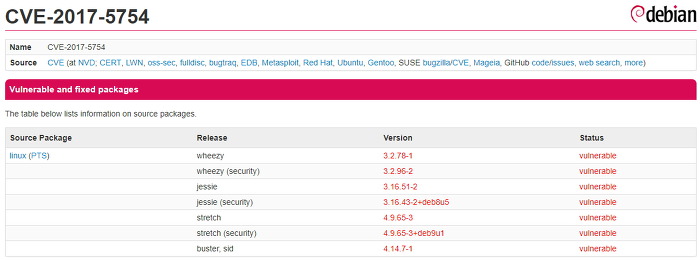

<Debian>

데비안 9 Stretch (Stable)

- 최신버전 : linux 4.9.65-3+deb9u1

- 취약하며, 아직 보안 패치가 나오지 않음 (vulnerable)

데비안 8 Jessie (OldStable) / 리눅스민트 데비안에디션 (LMDE) 2 Betsy

- 최신버전 : linux 3.16.51-2

- 취약하며, 아직 보안 패치가 나오지 않음 (vulnerable)

데비안 7 Wheezy (OldOldStable)

- 최신버전 : linux 3.2.96-2

- 취약하며, 아직 보안 패치가 나오지 않음 (vulnerable)

--

<Ubuntu/Linux Mint/HamoniKR>

우분투 17.10 Artful Aardvark

- 최신버전 : linux 4.13.0-21.24

- (취약할 것으로 예상되나,) 아직 취약한 지 여부를 분류 중임 (needs-triage)

우분투 17.04 Zesty Zapus

- 최신버전 : linux 4.10.0-42.46

- (취약할 것으로 예상되나,) 아직 취약한 지 여부를 분류 중임 (needs-triage)

우분투 16.04 LTS Xenial Xerus / 리눅스민트 18.3 Sylvia / 하모니카 커뮤니티 배포판 MoorDev 1.0

- 최신버전 : linux 4.4.0-104.127 또는, linux-hwe 4.10.0-42.46~16.04.1

- (취약할 것으로 예상되나,) 아직 취약한 지 여부를 분류 중임 (needs-triage)

우분투 14.04 LTS Trusty Tahr / 리눅스민트 17.3 Rosa / 하모니카 2.1

- 최신버전 : linux 3.13.0-137.186 또는, linux-lts-xenial 4.4.0-104.127~14.04.1

- (취약할 것으로 예상되나,) 아직 취약한 지 여부를 분류 중임 (needs-triage)

우분투 12.04 LTS Precise Pangolin / 리눅스민트 13 Maya

- 지원종료

--

<RHEL/CentOS>

레드햇 엔터프라이즈 리눅스 (RHEL) 7 / CentOS 7

- kernel, kernel-rt, kernel-alt, linux-firmware, qemu-kvm, qemu-kvm-rhev, qemu-kvm-ma, libvirt, dracut, microcode_ctl

- 모두 취약함 (Affeted)

레드햇 엔터프라이즈 리눅스 (RHEL) 6 / CentOS 6

- kernel, qemu-kvm, qemu-kvm-rhev, libvirt, microcode_ctl

- 모두 취약함 (Affeted)

--

<참고>

https://aws.amazon.com/de/security/security-bulletins/AWS-2018-013/

https://security-center.intel.com/advisories.aspx

https://newsroom.intel.com/news/intel-responds-to-security-research-findings/

https://access.redhat.com/security/vulnerabilities/speculativeexecution

https://access.redhat.com/security/cve/cve-2017-5753

https://access.redhat.com/security/cve/cve-2017-5715

https://access.redhat.com/security/cve/cve-2017-5754

https://people.canonical.com/~ubuntu-security/cve/2017/CVE-2017-5753.html

https://people.canonical.com/~ubuntu-security/cve/2017/CVE-2017-5715.html

https://people.canonical.com/~ubuntu-security/cve/2017/CVE-2017-5754.html

https://security-tracker.debian.org/tracker/CVE-2017-5753

https://security-tracker.debian.org/tracker/CVE-2017-5715

https://security-tracker.debian.org/tracker/CVE-2017-5754

출처: http://la-nube.tistory.com/307 [la Nube's Lab. | 라 누베 연구소]

정말 유용한 정보네요.

관련 여러 기사를 통해 MS에선 패치가 있을 예정이라고 많이 알려졌지만

리눅스의 대응 현황에 대해선 정보를 찾기 힘들었는데 이렇게 정리해 주셔서 고맙습니다.

저도 나름 알아보려 했지만 리눅스 지식도 전무한데다 안되는 영어로 구글링을 하다가 포기했더랬습니다...