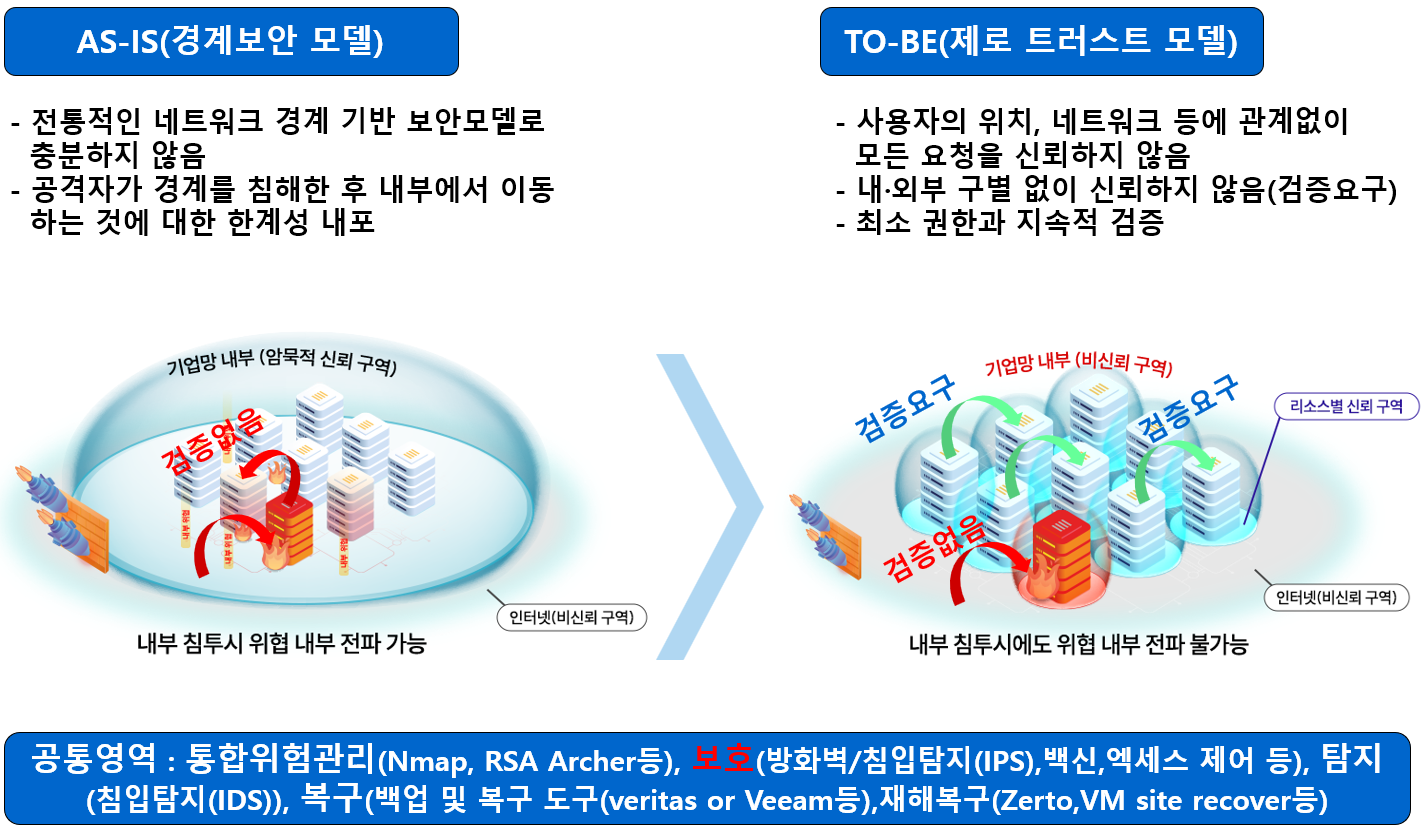

전통적인 IT 보안 시스템은 일반적으로 경계 보안 모델을 바탕으로 하며 허용된 사용자, 디바이스, 네트워크만 IT 시스템에 접근할 수 있도록 하였다.

경계 보안 모델은 네트워크 경계 외부는 신뢰하지 않는 영역, 네트워크 경계 내부는 신뢰하는 영역으로 간주한 모델이다.

이러한 경계 보안 모델은 기업망에서만 근무하던 환경에서는 적합할 수 있지만 재택근무 확대, 업무환경의 다변화(스마트 워크 플레이스 등)로 인해 경계 보안 모델의 한계성과 취약성 이슈가 대두되고 있다.

이제 근본적으로 정보보호 패러다임이 바뀌어야 할 때입니다. 이를 위해 등장한 개념이 바로 제로 트러스트(Zero trust) 보안이다.

제로 트러스트 보안은 기업망 내외부에 언제나 공격자가 존재할 수 있고 침해가 발생할 수 있음을 인정하는 새로운 정보보호 패러다임이다.

망분리로 인한 보안이 강화된다는 것은 어불성설이며, 지금은 정보보안에 대한 인식의 대전환이 필요한 시대이다.

아직도 보안에 취약한 이런 방식이 사용되고 있다는 현실이 안타까울 뿐이다.

▶2차 인증 중 해커들의 가장 좋아하는 적용 방식: Gateway(+Proxy) 방식

▶2차 인증 중 가장 취약한 인증 방식: SMS, 이메일 등 문자기반의 인증

▶2차 인증 중 해커들이 가장 애용하는 우회 기술과 피로공격에 취약한 인증 방식: 2 채널 인증

▶피싱 공격에 잘 속는 링크 방식: QR 코드 방식

정보자산의 보안 강화를 위해서는 가장 중요한 기본 사항은 다음과 같다.

▶인증 절차 시 데이터 위변조를 어떻게 방어할 것인지?

▶계정 정보 도용 및 악용은 어떻게 차단할 것인지?

▶브라우저 자동 로그인은 어떻게 방어할 것인지?

▶우회접속을 어떻게 차단할 것인지?

▶원격접속을 어떻게 차단할 것인지?

▶중간자 공격을 어떻게 방어할 것인지?

▶다중인증(MFA)의 우회기술을 어떻게 차단할 것인지?

▶다중인증(MFA)의 피로공격을 어떻게 방어할 것인지?

무엇보다도 BaroPAM의 일회용 인증키는 본인이 소유하고 있는 일회용 인증키 생성매체(BaroPAM 앱)를 사용해서 본인이 직접 일회용 인증키를 생성하여 본인이 직접 입력해야 그나마 정보보안 사고를 예방할 수 있는 최선책이다.

결론은 "2차 인증을 도입했다"는 것이 아니라 기술 및 보안성 등 "어떤 2차 인증을 도입했느냐"가 관건이다.

"아무 것도 신뢰하지 않는다" = "아무도 믿지 마라" = "계속 검증하라"

서버 접근제어 솔루션(SAC)은 과연 보안 솔루션일까?

서버 접근제어 솔루션(SAC)은 과연 보안 솔루션일까?

비밀번호에 사용되는 '특수문자' 사실은 의미없다? 대안은 ...

비밀번호에 사용되는 '특수문자' 사실은 의미없다? 대안은 ...