클라우드 컴퓨팅은 데이터 저장, 처리 및 관리를 물리적 서버 대신 인터넷을 통해 제공하는 서비스다.

이로 인해 기업과 개인은 고성능 컴퓨팅 자원을 효율적으로 사용할 수 있지만, 보안 위협도 함께 증가하고 있다. 클라우드 환경에서는 데이터 암호화, 접근 제어, 정기적인 보안 감사 등이 중요하다.

AWS, Google Cloud, Microsoft Azure와 같은 주요 클라우드 서비스 제공자들은 다양한 보안 솔루션을 통해 클라우드 환경의 보안을 강화하고 있다.

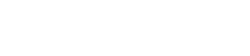

‘절대 신뢰하지 않고, 항상 검증한다.’ 전 세계 주요 국가의 필수적인 사이버 보안 전략인 제로트러스트의 핵심 개념이다.

현대 IT 환경에서 클라우드 서비스 확산, 원격근무 증가 등 다양한 업무 환경과 기기 사용으로 내·외부 네트워크 경계가 불분명해졌다.

내·외부간 네트워크 경계를 기반으로 작동하는 전통적인 보안 방식에서 공간 구분 없이 지속적인 인증과 검증을 요구하면서 제로트러스트 보안 필요성이 대두된 것이다.

제로 트러스트 아키텍처는 기존의 경계 기반 보안 모델을 대체하는 새로운 보안 패러다임이다.

제로 트러스트는 "신뢰하지 말고 항상 검증하라"는 원칙을 기반으로, 네트워크 내외부의 모든 접속을 철저히 검증하고 최소 권한 원칙을 적용한다.

이를 통해 내부 위협 및 외부 공격에 대한 보안을 강화한다. 주요 기업들은 제로 트러스트 모델을 도입하여 네트워크 보안을 혁신하고 있다.

정보자산의 보안 강화를 위하여 사용자 식별.인증하기 위한 인증 시스템은 우리가 많이 적용하여 사용하고 있는 Gateway(+Proxy) 방식은 접속하기 위한 통로를 별도로 설치한 후 사용자가 해당 통로를 통해서만 접근하도록 하는 방식이다.

예를 들어, 자동차를 타고 고속도로에 진입하기 위해서 반드시 톨게이트를 거쳐 통행료 징수를 위한 체크를 하듯이 서버나 네트워크, DB에 접속, 로그인하거나 로그인 한 후에 프로세스를 수행하기 위해서는 반드시 Gateway를 거치도록 구성하여 모든 로그인과 철저하게 통제하는 방식이다.

중앙 집중식으로 중앙화 되어 있는 Gateway(+Proxy) 방식은 별도의 서버(안전성을 위해 이중화 구성 필요)를 설치한 후에 독립적인 IP 및 포트를 부여하고, 접속 시 해당 IP 및 포트로 로그인 하도록 한다.

분명한 것은 서버 접근제어 기능 측면에서 서버보안S/W(Agent, LKM, PAM)가 Gateway(+Proxy, 별도의 보안서버) 방식에 비해 훨씬 기술적인 장점이 많다는 점이다.

물론 네트워크 관점에서 바라볼 때 서버 접근제어 시스템을 구축하는 것은 Gateway (+Proxy) 방식이 훨씬 쉽다는 장점이 있다.

왜냐하면, 중앙집중식으로 중앙화 되어 있는 Gateway (+Proxy) 방식은 서버보안S/W와 달리 서버마다 무언가를 설치하지 않아도 되기 때문이다.

하지만 논리적인 망구성의 변경이나 우회경로가 쉽게 뚫릴 수 있다는 점 그리고 자칫 Gateway (+Proxy) 서버의 접근 계정이 유출되면 더 큰 문제가 발생할 수 있다는 점 게다가 Gateway (+Proxy) 서버의 장애 발생 시 전체서버에 접근이 불가능해지고 사용자들이 서버에 접근하기가 많이 불편해지는 점 등 네트워크 기반에서 서버접근제어를 바라볼 때문에 발생할 수 있는 문제점에 대해 신중하게 검토하여야 한다.

중앙집중식으로 중앙화 되어 있는 별도의 서버 방식인 Gateway(+Proxy) 방식을 사용하는 것은 해커들이 너무도 좋아하는 우회/원격 접속, 중간자 공격이 가능한 솔루션으로 보안 전문가들은 이런 분류의 솔루션은 보안 솔루션으로 취급하지도 않는다.

사이버 보안은 현대 기업의 IT 환경에서 복잡하고 중요한 문제이다. 공격자들은 기업 방어를 뚫기 위한 새로운 방법을 계속해서 찾고 있으며, 기업은 이에 대응하기 위해 다계층 방어 전략을 채택해야 한다.

중앙화 되어 있는 Gateway(+Proxy) 방식은 기술적으로 "단일 지점 공격"에 의한 시스템 전체가 장악되거나, 파괴될 수 있는데, 이번 IT대란 사태는 인증 시스템도 예외가 아님을 보여줬다.

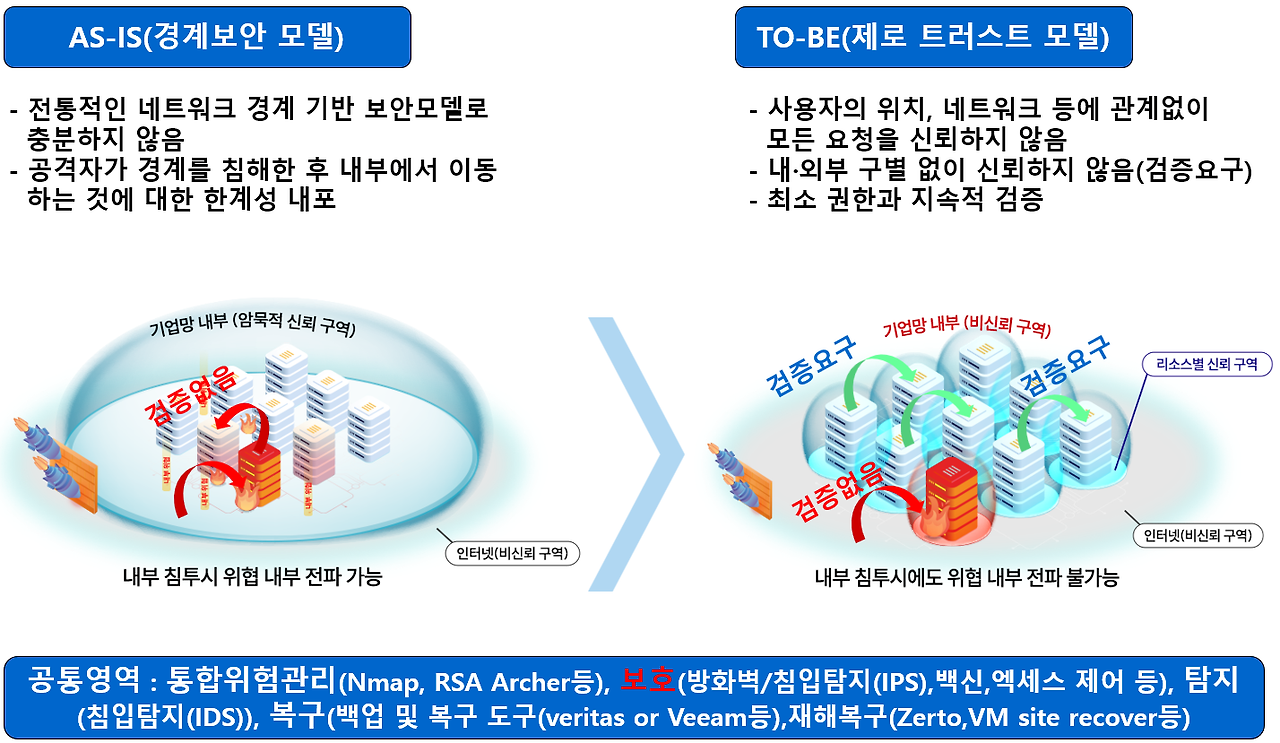

중앙 집중식에서 벗어나 탈중앙화하는 PC, 서버, 네트워크, 애플리케이션, 데이타베이스 등 각각의 레이어별 인증 시스템은 "단일 지점 공격"에서 시스템을 보호할 수 있다.

탈중앙화하는 다계층 인증 시스템(Multi-layer authentication system)이 필요하다는 주장이 힘을 받고 있다.

모든 정보자산에 대한 인증 정책은 다양한 사이버 공격에 대비하여 통합해 보호하는 방법이 아니라 각각의 컴포넌트 하나하나를 보호하는 방안으로 중앙 집중식에서 벗어나 탈중앙화 방식의 다계층 인증(Multi-layer Authentication)을 지원하여 보다 안전하게 정보자산을 보호할 수 있다.

"아무 것도 하지 않으면 중간은 간다"는 건 오래된 말이고, 클라우드 시대에는 통하지 않는 말이다. 새로운 시대에는 새로운 보호 장치가 어울린다. 시스템과 인프라는 자꾸만 새 것으로 바뀌는데 왜 예전 것들을 부여잡고 있는지 각자가 스스로를 검토해야 할 때다.

결론은 "다계층 인증을 도입했다"는 것이 아니라 기술 및 보안성 등 "어떤 다계층 인증을 도입했느냐"가 관건이다.

"아무 것도 신뢰하지 않는다" = "아무도 믿지 마라" = "계속 검증하라"