우리의 미션은 비밀번호 대체하거나 없애는 것이다.

우리가 비밀번호를 계속 사용하는 한 우리의 프라이버시와 정보자산이 안전할 수도 편리할 수도 없다는 것을 누구나 알고 있기 때문이다.

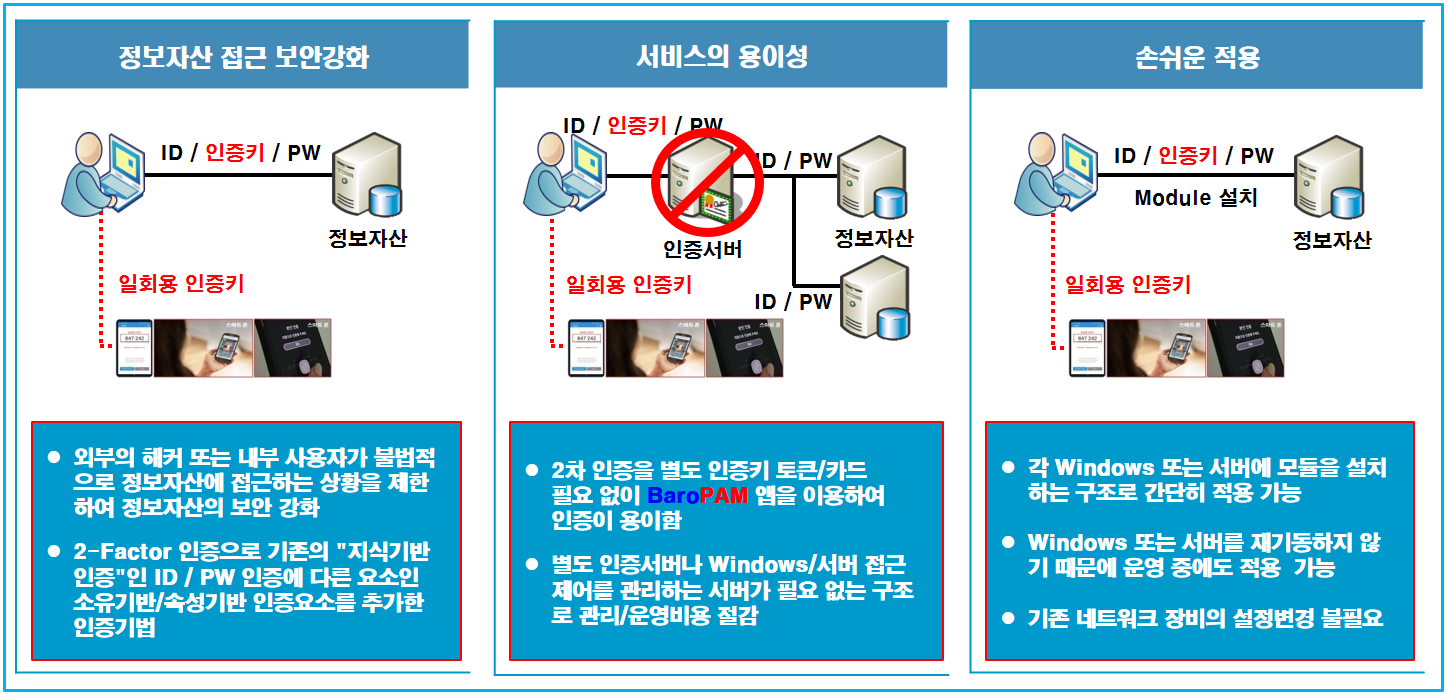

또한 우리는 비밀번호 대체하거나 제거할 수 있는 특별한 보안 기술인 2차 인증(추가 인증) 솔루션인 BaroPAM을 가지고 있기 때문에 이 미션을 반드시 달성할 수 있다.

정보자산의 보안 강화하기 위하여 2차 인증을 적용하는 순서는 다음과 같다.

1. 운영체제(OS)

최우선적으로 Windows, Windows server, Linux, Unix, MacOS 등 운영체제(OS)와 VPN이다.

해커들은 2차 인증이 적용되어 있지 않은 OS의 원격접속에 주로 사용되는 RDP나 SSH 등을 이용하여 서버에 침투하여 서버를 장악한 후 불능 상태로 만든다.

또한, VPN은 사용자와 전체 네트워크로 접근 권한을 부여하기 때문에 내부 시스템에 보안 경계를 설정하기 어려워 해커들의 집중 공략 대상이다.

2. 관리자 계정이나 콘솔

애플리케이션, WAS, 가상화, 클라우드 등의 관리자 계정이나 콘솔이다.

계정 정보를 유출하여 도용 및 악용하거나, 관리콘솔에 악성코드 삽입 또는 계정정보 또는 VM을 삭제한 후 시스템을 무력화시켜 서비스를 불능 상태로 만든다. 이는 기업에 커다란 피해를 준다.

3. 일반 사용자 계정

애플리케이션, 가상화, 클라우드 등의 일반 사용자 계정이다.

주요 인프라 공격의 85%가 패치, 2차 인증(추가 인증), 최소 권한 원칙 등 기본적인 수준의 보안을 지키지 않아서 발생한 것으로 나타난다.

기본 보안 정책만 지켜도 대부분의 공격은 막을 수 있다.

"아무 것도 신뢰하지 않는다" = "아무도 믿지 마라" = "계속 검증하라"

앞으로 정보 보안의 흐름은 보안은 강화하고 사용자의 불편함을 최소화하는 방향으로!

[출처] https://mc529.tistory.com/1811