시큐어키는 LG유플러스의 서버 접근 제어 솔루션을 담당하는 기업으로 해커 집단은 시큐어키를 해킹해 얻은 계정 정보로 LG유플러스 내부망에 침투해 8,938대의 서버 정보와 4만 2,256개의 계정 및 167명의 직원 정보를 빼돌린 것으로 전해졌다.

인재다. 터질게 터졌다.

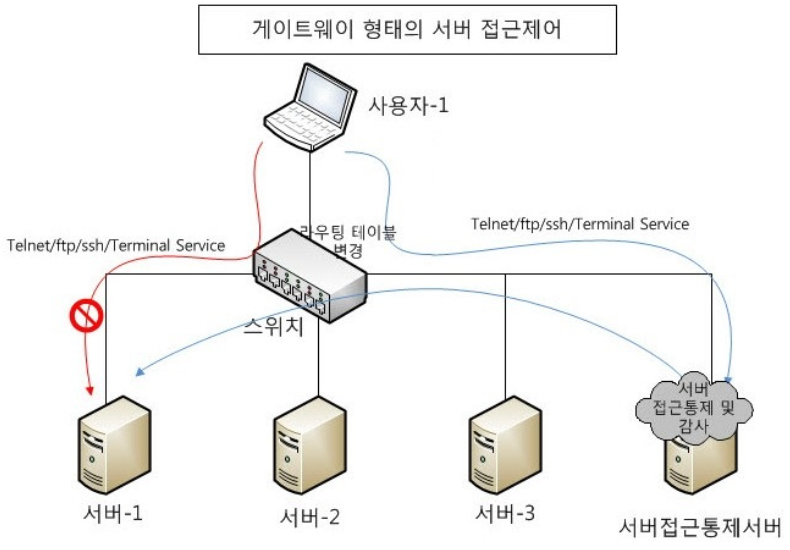

서버 접근제어 솔루션의 보안 취약점으로 논리적인 망구성의 변경이나 우회경로가 쉽게 뚫릴 수 있다는 점 그리고 자칫 게이트웨어 서버의 접근 계정이 유출되면 더 큰 문제가 발생할 수 있다는 점 게다가 게이트웨어 서버의 장애 발생 시 전체서버에 접근이 불가능해지고 사용자들이 서버에 접근하기가 많이 불편해지는 점 등 이미 알려진 사항이다.

이러한 보안 취약점으로 서버 접근제어 솔루션은 본연의 기능 이외에 사용하는 것 자체가 해커들이 너무도 쉽게 정보를 탈취하고 무력화 시켜 기업에 순식간에 전산 시스템이 올 스톱되는 재앙 수준의 치명적인 피해를 야기 시킨다.

서버 접근제어 솔루션은 중앙집중식에 단일지점 공격에 너무나도 손쉽게 뚫이는 형태를 가지고 있다.

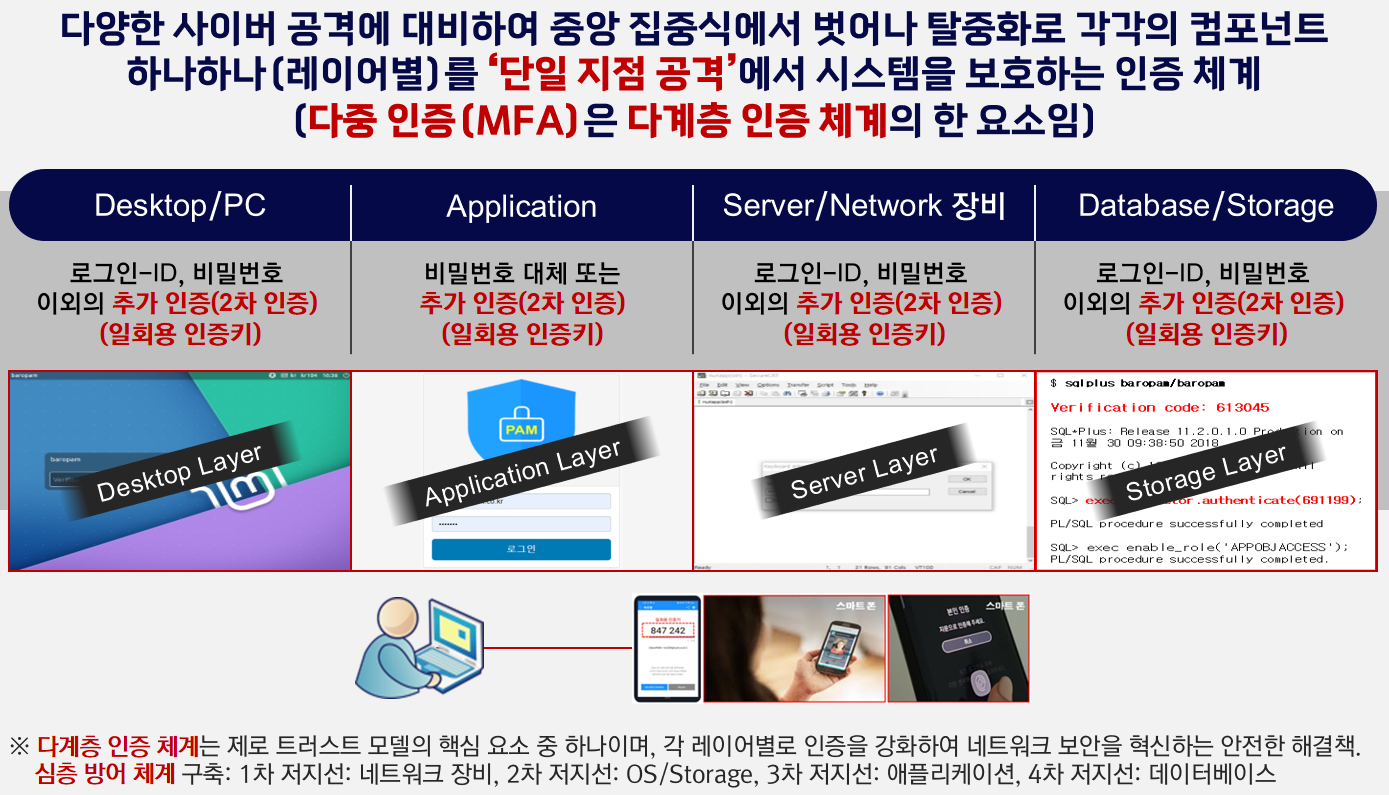

최근에 서버 접근제어 솔루션에 계정관리와 2차 인증을 추가하는데, 이는 재앙 수준의 솔루션을 적용한 아주 피해야 할 적용 방법이다.

중앙 집중식에서 벗어나 탈중앙화로 보안의 위험을 분산시켜 보안의 위험을 최소화해야 하며, 다계층 인증 체계(Multi-layer authentication system) 적용한 촘촘한 그물망처럼 심층 방어 체계(Defense in depth system)를 구축해야 한다.

겉보기에 그럴듯한 보안 조치들이 그동안 우리 사회를 안심시켜 왔을 뿐이다.

AI.양자 시대에 현재의 보안체계로는 정보자산을 충분히 지킬 수 없다. AI.양자 시대에 맞는 새로운 보안 체계를 수립하여 적용해야 한다.

[강의_챗GPT와 자연어 처리 원리의 이해 및 실습]

[강의_챗GPT와 자연어 처리 원리의 이해 및 실습]

[딥테크 AI 세미나 - 생성형 AI 와 과학을 위한 AI]

[딥테크 AI 세미나 - 생성형 AI 와 과학을 위한 AI]