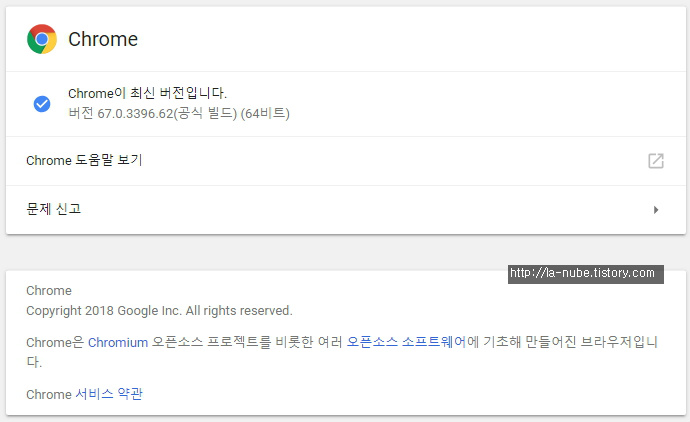

구글(Google)에서 개발하는 크롬(Chrome)의 새로운 기능 추가나 버그 수정 또는 보안 취약점 문제를 해결한 67.0.3396.62 버전이 윈도, 맥OS, 64비트 리눅스에서 업데이트를 통해 각각 배포되었습니다.

--

이번 크롬 업데이트에는 34건의 보안 취약점에 대한 보안 패치가 포함되어 있습니다. 그 중에서 다음의 보안 취약점은 외부의 연구자가 신고하였고, 신고에 대한 포상금으로 500달러~5,000달러를 받게 됩니다.

■ High

* CVE-2018-6123: Use after free in Blink

* CVE-2018-6124: Type confusion in Blink

* CVE-2018-6125: Overly permissive policy in WebUSB

* CVE-2018-6126: Heap buffer overflow in Skia

* CVE-2018-6127: Use after free in indexedDB

* CVE-2018-6128: uXSS in Chrome on iOS

* CVE-2018-6129: Out of bounds memory access in WebRTC

* CVE-2018-6130: Out of bounds memory access in WebRTC

* CVE-2018-6131: Incorrect mutability protection in WebAssembly

■ Medium

* CVE-2018-6132: Use of uninitialized memory in WebRTC

* CVE-2018-6133: URL spoof in Omnibox

* CVE-2018-6134: Referrer Policy bypass in Blink

* CVE-2018-6135: UI spoofing in Blink

* CVE-2018-6136: Out of bounds memory access in V8

* CVE-2018-6137: Leak of visited status of page in Blink

* CVE-2018-6138: Overly permissive policy in Extensions

* CVE-2018-6139: Restrictions bypass in the debugger extension API

* CVE-2018-6140: Restrictions bypass in the debugger extension API

* CVE-2018-6141: Heap buffer overflow in Skia

* CVE-2018-6142: Out of bounds memory access in V8

* CVE-2018-6143: Out of bounds memory access in V8

■ Low

* CVE-2018-6144: Out of bounds memory access in PDFium

* CVE-2018-6145: Incorrect escaping of MathML in Blink

* CVE-2018-6147: Password fields not taking advantage of OS protections in Views

자세한 업데이트 내역은 아래 링크의 Releases 정보를 확인하기 바랍니다.

--

[영향을 받는 크롬 및 업데이트 버전]

<윈도, 맥OS, 64비트 리눅스>

■ 크롬 66.0.3359.181 및 이하 버전 → 크롬 67.0.3396.62 버전으로 업데이트

※ https://chromereleases.googleblog.com/2018/05/stable-channel-update-for-desktop_58.html

--

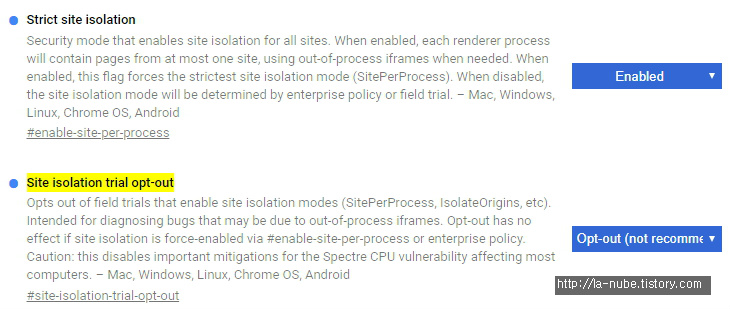

크롬 66 버전에서 시작된 사이트 격리(Site Isolation)의 시범적인 활성화가 점차 확대되고 있습니다. 사이트 격리는 크롬의 보안을 개선하고 스펙터 취약점에 따른 위험을 완화 또는 경감하기 위한 조치입니다.

※ 스펙터(Spectre) : 인텔(Intel) CPU의 멜트다운(Meltdown) 취약점과 함께 발견된 Intel, ARM, AMD CPU 및 Apple Chip의 보안 취약점으로, 악성 스크립트가 삽입된 홈페이지에 접속하는 것만으로도 취약점을 악용할 수 있는 웹 기반 공격이 가능하다고 발표됨

사이트 격리가 활성화되어 있는지 아닌지를 확인하려면 chrome://flags#site-isolation-trial-opt-out 에서 Site isolation trial opt-out 이 Opt-out 으로 되어 있는지를 확인하면 됩니다. Default 로 되어 있다면 Opt-out 으로 직접 변경해도 됩니다.

그 외 새로운 Generic Sensors API 지원, AR 및 VR 경험 개선, HTTP 기반의 Public Key Pinning (HPKT) 보안 기능의 폐기 등이 크롬 67 버전에 새롭게 추가되고 바뀐 내용이라 할 수 있습니다. 그리고 WebAuthn Passwordless Authentication Protocol이라는 새로운 프로토콜도 지원합니다.

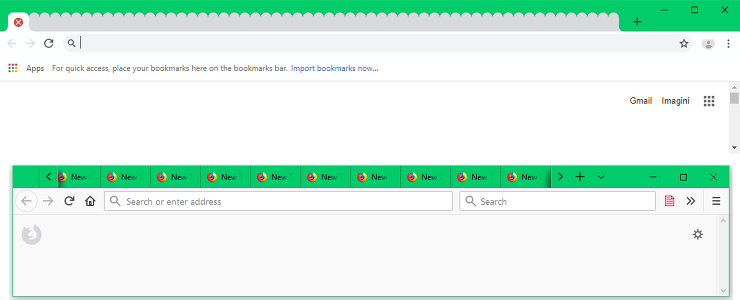

(이미지 출처 : https://www.bleepingcomputer.com/news/google/google-is-testing-a-new-chrome-ui/ )

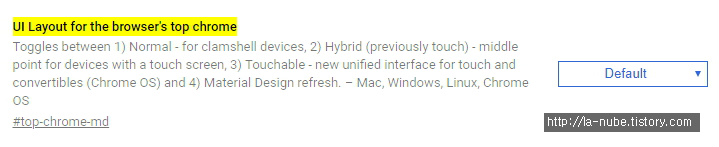

그리고 새로운 크롬 UI가 현재 테스트 중에 있습니다. chrome://flags#top-chrome-md 의 UI Layout for the browser's top chrome 에서 Default, Normal, Hybrid, Auto, Touchable, Refresh 등 다양한 옵션을 확인할 수 있습니다.

--

그러므로 크롬 사용자는 주소창에 chrome://settings/help 라고 입력하여 최신버전으로 업데이트하기 바랍니다.

(또는, 'Chrome 맞춤설정 및 제어 → 도움말(E) → Chrome 정보(G)')

64비트 리눅스에서는 패키지 업데이트를 통해 최신버전으로 업데이트하기 바랍니다.

데비안 / 우분투 기준 : $ sudo apt-get update && sudo apt-get dist-upgrade

::: 본 문서의 무단전재 및 재배포를 금지합니다 :::

출처: http://la-nube.tistory.com/423 [la Nube | 라 누베]

파이어폭스 63의 새로운 추적 방지 - 코인 채굴기 차단

파이어폭스 63의 새로운 추적 방지 - 코인 채굴기 차단