"기본 보안부터 철저히 해야"

겉보기에 그럴듯한 보안 조치들이 그동안 우리 사회를 안심시켜 왔을 뿐입니다.

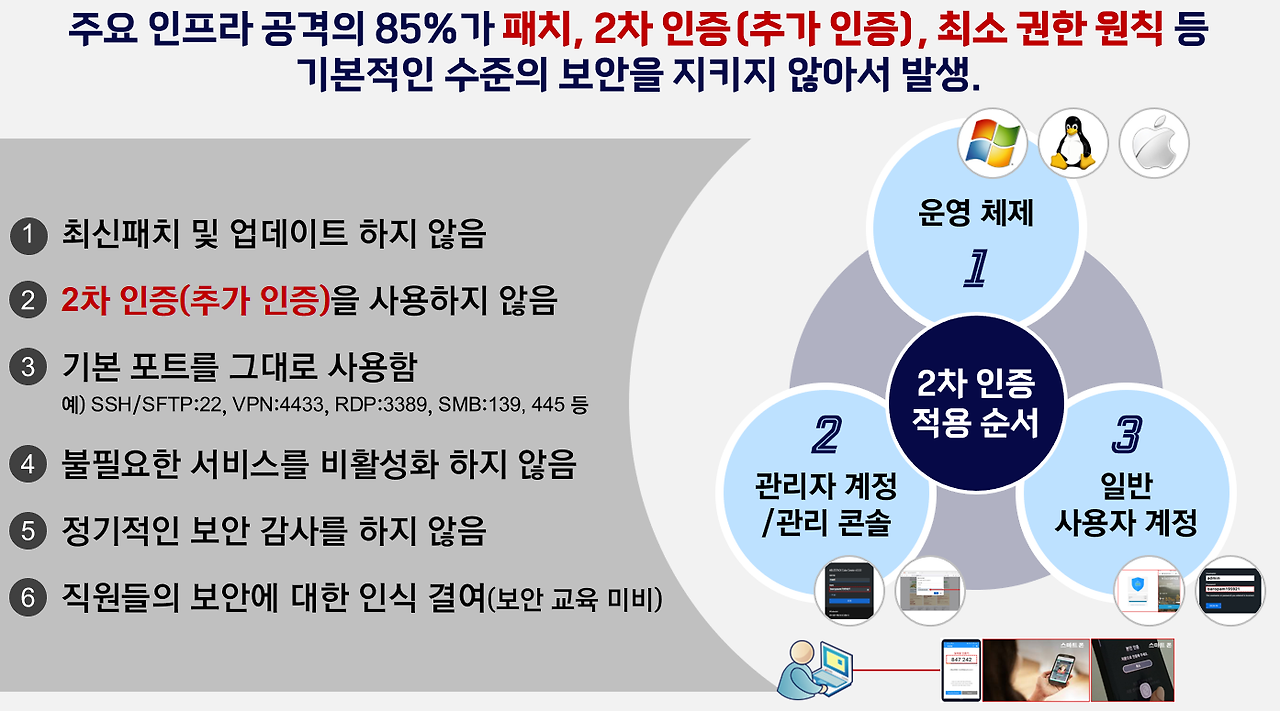

주요 인프라 공격의 85%가 "패치, 2차 인증(추가 인증), 최소 권한 원칙" 등 기본적인 수준의 보안을 지키지 않아서 발생한 것으로 나타납니다. (2024년 IBM 보고서)

보안 솔루션 중 도입해야 할 1순위가 계정도용, 권한상승, 우회/원격접속을 차단할 수 있는 2차 인증 솔루션이다.

기본 보안 정책만 지켜도 대부분의 공격은 막을 수 있다.

랜섬웨어 공격의 90%가 방화벽 취약점을 악용해 이뤄지는 것으로 나타났다.

방화벽 공격이 단독으로 일어나는 것이 아니라, 피싱 등을 통해 탈취한 계정 정보와 결합해 진행되는 광범위한 공격 체인의 일부임을 강조했다.

침투에 성공한 공격자들은 네트워크 내부에서 횡적으로 이동하며 권한을 상승시키고, 최종 단계에서 보안 제어 기능을 무력화하는 파괴 행위를 자행한다.

최근 발생한 여러 보안 침해 사고에서, 공격자들이 제1 저지선인 네트워크 장비(방화벽, NAC, VPN, L2/L3 스위치 등)의 보안 취약점을 쉽게 뚫고 침입하는 사례가 빈번하게 나타나고 있다.

이는 그동안 우리가 간과하거나 잊고 지냈던 네트워크 장비 보안의 중요성을 다시 한번 상기시켜 준 사고다.

네트워크 장비의 보안이 미흡할 경우, 개인과 조직 모두에게 심각하고 광범위한 피해가 발생할 수 있다.

해커는 이 장비를 발판 삼아 시스템에 무단으로 침입해 다양한 악의적인 활동을 수행할 수 있다.

지난해 158년 역사의 영국 물류회사 KNP 로지스틱스가 아키라 랜섬웨어 공격 여파로 파산했다.

2023년 6월 발생한 이 사고에서 아키라는 500여 대의 트럭 운행에 필요한 물류 예약 시스템, 배송 경로 최적화 소프트웨어, 금융 및 회계 기록을 암호화하고 백업 데이터까지 삭제한 후 약 85억원의 몸값을 요구했다.

KNP 로지스틱스 시스템의 금융기록이 잠겨 대금 정산, 대출 등 자금 흐름이 중단됐으며, 3개월 가까이 전체 시스템이 정상적으로 작동하지 못했다.

KNP 로지스틱스는 2023년 9월 법정관리를 신청하고 730여 명의 직원을 해고했으며, 지난해 결국 파산에 이르게 됐다.

2025년 9월경에 발생한 일본 아사히 그룹에 대한 사이버 침해 사고는 단순히 데이터를 암호화하는 것을 넘어, 대규모 개인정보 유출과 함께 생산 및 유통망 전반을 마비시켜 기업 운영에 막대한 피해를 준 대표적인 랜섬웨어 공격 사례로 관리 규정 미비로 관리의 사각지대에 있는 네트워크 장비에 대한 보안이 얼마나 중요한지를 일깨워 준 침해사고다.

결론적으로 라우터(Router), 방화벽(Firewall), NAC(Network Access Control), VPN(Virtual Private Network), AP, L2/L3 스위치 등 관리 규정 미비로 관리의 사각지대에 있는 네트워크 장비에 대한 2차 인증은 비밀번호 단독 사용의 고질적인 약점을 해결하고, 네트워크의 최전선과 핵심을 보호하여 사이버 위협으로부터 조직의 핵심 자산과 비즈니스 연속성을 지키기 위한 가장 기본적인 동시에 강력한 보안 방어선이다.

"절대 믿지 말고, 항상 검증하라(Never Trust, Always Verify)"

해킹 변천사와 2차 인증 적용 우선 순위

해킹 변천사와 2차 인증 적용 우선 순위