출처: http://la-nube.tistory.com/370 [la Nube's Lab. | 라 누베 연구소]

Microsoft Out-Of-Band Security Update Patches Malware Protection Engine Flaw

(이미지 출처 : https://www.bleepingcomputer.com/news/security/microsoft-out-of-band-security-update-patches-malware-protection-engine-flaw/ )

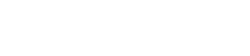

지난 4월 3일, 마이크로소프트(MS)에서는 윈도 업데이트를 통하여 윈도 디펜더(Windows Defender)에 존재하는 보안 취약점 CVE-2018-0986에 대한 긴급 보안 패치를 발표하였습니다. 이 보안 취약점의 윈도 디펜더의 백신 엔진인 MMPE(Microsoft Malware Protection Engine)에 존재합니다.

MMPE는 악성코드를 검사하고 진단하여 제거하는 마이크로소프트의 백신 프로그램에 탑재되는 엔진입니다. 이 엔진을 사용하는 제품으로는 윈도 디펜더, 마이크로소프트 시큐리티 에센셜(MSE), 마이크로소프트 엔드포인트 프로텍션, 윈도 인튠 엔드포인트 프로텍션, 마이크로소프트 포어프론트 엔드포인트 프로텍션 등이 있습니다.

이번 보안 취약점의 등급은 크리티컬(Critical)입니다.

이번 취약점을 밝혀낸 구글의 보안 연구자에 의하면, 이 보안 취약점이 악용된 윈도 디펜더 등은 잡으라는 악성코드를 잡는 것이 아니라, 오히려 공격자에게 악성코드를 무려 관리자 권한으로 실행할 수 있게 하여 피해자의 시스템을 완벽하게 장악할 수 있는 길을 열어주게 됩니다.

마이크로소프트에서는 이번 보안 취약점의 등급을 가장 높은 등급인 크리티컬로 부여했습니다. 공격자는 피해자가 방문하는 웹사이트 방문시에 사용되는 자바스크립트 파일 내에 악성코드를 집어넣거나, 이메일의 첨부파일로 악성코드를 추가하거나, 인스턴트 메시지 클라이언트를 통해 부비트랩 파일을 보냄으로써 이 보안 취약점을 악용할 수 있습니다.

윈도 디펜더 등의 백신 엔진인 MMPE는 기본적으로 컴퓨터로 들어오는 모든 파일을 자동적으로 검사하기 때문에, 이 보안 취약점이 악용되기가 상당히 쉽다고 합니다. 게다가 윈도10에서는 타사의 백신이 없다면 윈도 디펜더가 기본적으로 활성화되어 있기에, 모든 윈도10 시스템은 이번 보안 취약점에 취약하며 긴급 보안 패치를 필요로 합니다.

긴급 보안 패치는 48시간 내에 배포될 것으로 예상됩니다.

그나마 좋은 소식은 마이크로소프트에서 윈도 디펜더 등의 백신 엔진인 MMPE에 대한 긴급 보안 패치를 발표하였으며, 윈도 업데이트를 하지 못하게 강제로 막아버리는 등의 일만 없다면 윈도 업데이트를 통하여 자동적으로 긴급 보안 패치가 적용됩니다.

긴급 보안 패치가 적용된 MMPE는 1.1.14700.5 버전이며, 일반적으로 48시간 내에 적용될 것으로 보입니다.

마이크로소프트에서는 이번 보안 취약점을 발견한 구글 프로젝트 제로의 Thomas Dullien에게 특별한 감사를 전했다고 합니다.

이번에 MMPE에서 발견된 보안 취약점은 구글 프로젝트 제로에서 비슷한 사례로 4번째 발견한 것이며, 지난 12월에는 영국의 GCHQ에서 역시 비슷한 MMPE 보안 취약점을 발견하기도 하였습니다. 즉, 두 곳을 통틀어 이번에만 벌써 5번째인 유사한 보안 취약점입니다.

<참고>

출처: http://la-nube.tistory.com/370 [la Nube's Lab. | 라 누베 연구소]

리눅스와 동시에 윈도를 쓰는 분들이 많을 것이므로 올립니다.